一周網安(ān)大事件(2020.01.18-01.24)

發布時間:2021-01-25 09:01 浏覽次數:6680

政策法規 中(zhōng)國(guó)銀保監會 《中(zhōng)國(guó)銀保監會監管數據安(ān)全管理(lǐ)辦(bàn)法 (試行)》

政策法規 美國(guó)商(shāng)務(wù)部 《确保信息和通信技(jì )術及服務(wù)供應鏈安(ān)全》規則

報告調研 美國(guó)國(guó)家安(ān)全局 企業加密DNS應用(yòng)指南

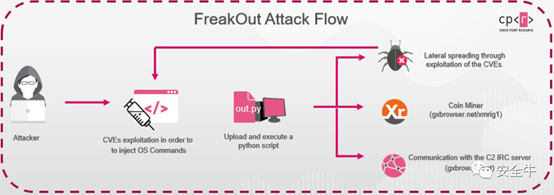

網絡攻擊 蘇格蘭環境監管機構 網絡攻擊 FreakOut 網絡攻擊 新(xīn)西蘭中(zhōng)央銀行 個人信息安(ān)全 丹陽 數據洩露 聯合國(guó)環境規劃署 數據洩露 Nitro PDF 漏洞補丁 WIN10 漏洞通告 Weblogic組件漏洞